Для обнаружения каких вирусов применим метод сканирования. Осторожно: компьютерные вирусы

Методы и технологии борьбы с компьютерными вирусами

Массовое распространение вирусов, серьезность последствий их воздействия на ресурсы КС вызвали необходимость разработки и использования специальных антивирусных средств и методов их применения. Антивирусные средства применяются для решения следующих задач :

* обнаружение вирусов в КС;

* блокирование работы программ-вирусов;

* устранение последствий воздействия вирусов.

Обнаружение вирусов желательно осуществлять на стадии их внедрения или, по крайней мере, до начала осуществления деструктивных функций вирусов. Не существует антивирусных средств, гарантирующих обнаружение всех возможных вирусов.

При обнаружении вируса необходимо сразу же прекратить работу программы-вируса, чтобы минимизировать ущерб от его воздействия на систему.

Устранение последствий воздействия вирусов ведется в двух направлениях:

* удаление вирусов;

* восстановление (при необходимости) файлов, областей памяти.

Технология восстановления системы зависит от типа вируса, а также от момента времени обнаружения вируса по отношению к началу вредительских действий. Восстановление информации без использования дублирующей информации может быть невыполнимым, если вирусы при внедрении не сохраняют информацию, на место которой они помещаются в память, а также, если деструктивные действия уже начались, и они предусматривают изменения информации.

Для борьбы с вирусами используются программные и аппаратно-программные средства, которые применяются в определенной последовательности и комбинации, образуя методы борьбы с вирусами : методы обнаружения вирусов и методы удаления вирусов.

Известны следующие методы обнаружения вирусов:

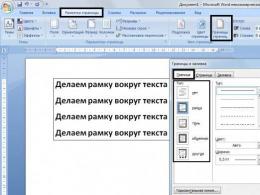

1. Сканирование - один из самых простых методов обнаружения вирусов. Сканирование осуществляется программой-сканером , которая просматривает файлы в поисках опознавательной части вируса - сигнатуры . Программа фиксирует наличие уже известных вирусов, за исключением полиморфных вирусов, которые применяют шифрование тела вируса, изменяя при этом каждый раз и сигнатуру. Программы-сканеры могут хранить не сигнатуры известных вирусов, а их контрольные суммы. Программы-сканеры часто могут удалять обнаруженные вирусы. Такие программы называются полифагами .

Метод сканирования применим для обнаружения вирусов, сигнатуры которых уже выделены и являются постоянными. Для эффективного использования метода необходимо регулярное обновление сведений о новых вирусах.

Метод обнаружения изменений базируется на использовании программ-ревизоров . Эти программы определяют и запоминают характеристики всех областей на дисках, в которых обычно размещаются вирусы. При периодическом выполнении программ-ревизоров сравниваются хранящиеся характеристики и характеристики, получаемые при контроле областей дисков. По результатам ревизии программа выдает сведения о предположительном наличии вирусов.

Обычно программы-ревизоры запоминают в специальных файлах образы главной загрузочной записи, загрузочных секторов логических дисков, характеристики всех контролируемых файлов, каталогов и номера дефектных кластеров. Могут контролироваться также объем установленной оперативной памяти, количество подключенных к компьютеру дисков и их параметры.

Главным достоинством метода является возможность обнаружения вирусов всех типов, а также новых неизвестных вирусов. Совершенные программы-ревизоры обнаруживают даже «стелс»-вирусы.

Имеются у этого метода и недостатки . С помощью программ-ревизоров невозможно определить вирус в файлах, которые поступают в систему уже зараженными. Вирусы будут обнаружены только после размножения в системе. Программы-ревизоры непригодны для обнаружения заражения макровирусами, так как документы и таблицы очень часто изменяются.

2. Эвристический анализ сравнительно недавно начал использоваться для обнаружения вирусов. Как и метод обнаружения изменений, данный метод позволяет определять неизвестные вирусы, но не требует предварительного сбора, обработки и хранения информации о файловой системе.

Сущность эвристического анализа заключается в проверке возможных сред обитания вирусов и выявление в них команд (групп команд), характерных для вирусов. Такими командами могут быть команды создания резидентных модулей в оперативной памяти, команды прямого обращения к дискам, минуя ОС. Эвристические анализаторы при обнаружении «подозрительных» команд в файлах или загрузочных секторах выдают сообщение о возможном заражении. После получения таких сообщений необходимо тщательно проверить предположительно зараженные файлы и загрузочные сектора всеми имеющимися антивирусными средствами. Эвристический анализатор имеется, например, в антивирусной программе Doctor Web.

3. Метод использования резидентных сторожей основан на применении программ, которые постоянно находятся в ОП ЭВМ и отслеживают все действия остальных программ.

Технологический процесс их применения осуществляется в следующей последовательности: в случае выполнения какой-либо программой подозрительных действий (обращение для записи в загрузочные сектора, помещение в ОП резидентных модулей, попытки перехвата прерываний и т. п.) резидентный сторож выдает сообщение пользователю. Программа-сторож может загружать на выполнение другие антивирусные программы для проверки «подозрительных» программ, а также для контроля всех поступающих извне файлов (со сменных дисков, по сети).

Существенным недостатком данного метода является значительный процент ложных тревог, что мешает работе пользователя, вызывает раздражение и желание отказаться от использования резидентных сторожей.

4. Под вакцинацией программ понимается создание специального модуля для контроля ее целостности. В качестве характеристики целостности файла обычно используется контрольная сумма. При заражении вакцинированного файла, модуль контроля обнаруживает изменение контрольной суммы и сообщает об этом пользователю. Метод позволяет обнаруживать все вирусы, в том числе и незнакомые, за исключением «стеле»- вирусов.

5. Самым надежным методом защиты от вирусов является использование аппаратно-программных антивирусных средств . В настоящее время для защиты ПЭВМ используются специальные контроллеры и их программное обеспечение. Контроллер устанавливается в разъем расширения и имеет доступ к общей шине. Это позволяет ему контролировать все обращения к дисковой системе.

В программном обеспечении контроллера запоминаются области на дисках, изменение которых в обычных режимах работы не допускается. Таким образом, можно установить защиту на изменение главной загрузочной записи, загрузочных секторов, файлов конфигурации, исполняемых файлов и др.

При выполнении запретных действий любой программой контроллер выдает соответствующее сообщение пользователю и блокирует работу ПЭВМ.

Аппаратно-программные антивирусные средства обладают рядом достоинств перед программными:

* работают постоянно;

* обнаруживают все вирусы, независимо от механизма их действия;

* блокируют неразрешенные действия, являющиеся результатом работы вируса или неквалифицированного пользователя.

Недостаток у этих средств один - зависимость от аппаратных средств ПЭВМ. Изменение последних ведет к необходимости замены контроллера.

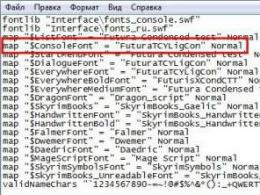

Обнаружение, основанное на сигнатурах - метод, когда антивирусная программа, просматривая файл, обращается к антивирусным базам, которые составлены производителем программы-антивируса. В случае соответствия, какого либо участка кода просматриваемой программы известному коду (сигнатуре) вируса в базах, программа-антивирус может по запросу выполнить одно из следующих действий:

- 1. Удалить инфицированный файл.

- 2. Заблокировать доступ к инфицированному файлу.

- 3. Отправить файл в карантин (то есть сделать его недоступным для выполнения с целью недопущения дальнейшего распространения вируса).

- 4. Попытаться «вылечить» файл, удалив тело вируса из файла.

- 5. В случае невозможности лечения/удаления, выполнить эту процедуру при следующей перезагрузке операционной системы.

Для того чтобы такая антивирусная программа успешно работала на протяжении долгого времени, в базу сигнатур вирусов нужно периодически загружать (обычно, через Интернет) данные о новых вирусах. Если бдительные и имеющие склонность к технике пользователи определят вирус по горячим следам, они могут послать зараженные файлы разработчикам антивирусной программы, а те затем добавляют информацию о новых вирусах в свои базы. Для многих антивирусных программ с базой сигнатур характерна проверка файлов в тот момент, когда операционная система создаёт, открывает, закрывает или посылает файлы по почте. Таким образом,

Обнаружение аномалий - метод, при котором антивирусы, использующие метод обнаружения подозрительного поведения программ не пытаются идентифицировать известные вирусы, вместо этого они прослеживают поведение всех программ. Если программа пытается записать какие-то данные в исполняемый файл (.EXE-файл), программа-антивирус может пометить этот файл, предупредить пользователя и спросить что следует сделать.

В настоящее время, подобные превентивные методы обнаружения вредоносного кода, в том или ином виде, широко применяются в качестве модуля антивирусной программы, а не отдельного продукта.

Другие названия: проактивная защита, поведенческий блокиратор, Host Intrusion Prevention System (HIPS).

В отличие от метода поиска соответствия определению вируса в антивирусных базах, метод обнаружения подозрительного поведения даёт защиту от новых вирусов, которых ещё нет в антивирусных базах. Однако следует учитывать, что программы или модули, построенные на этом методе, выдают также большое количество предупреждений (в некоторых режимах работы), что делает пользователя мало восприимчивым ко всем предупреждениям. В последнее время эта проблема ещё более ухудшилась, так как стало появляться всё больше не вредоносных программ, модифицирующих другие exe-файлы, несмотря на существующую проблему ошибочных предупреждений. Несмотря на наличие большого количества предупреждающих диалогов, в современном антивирусном программном обеспечении этот метод используется всё больше и больше.

Обнаружение, основанное на эмуляции - метод, при котором некоторые программы-антивирусы пытаются имитировать начало выполнения кода каждой новой вызываемой на исполнение программы, перед тем как передать ей управление. Если программа использует самоизменяющийся код или проявляет себя как вирус (то есть, например, немедленно начинает искать другие.EXE-файлы), такая программа будет считаться вредоносной, способной заразить другие файлы. Однако этот метод тоже изобилует большим количеством ошибочных предупреждений.

Метод «Белого списка» - общая технология по борьбе с вредоносными программами -- это «белый список». Вместо того, чтобы искать только известные вредоносные программы, эта технология предотвращает выполнение всех компьютерных кодов за исключением тех, которые были ранее обозначены системным администратором как безопасные. Выбрав этот параметр отказа по умолчанию, можно избежать ограничений, характерных для обновления сигнатур вирусов. К тому же, те приложения на компьютере, которые системный администратор не хочет устанавливать, не выполняются, так как их нет в «белом списке». Так как у современных предприятий есть множество надежных приложений, ответственность за ограничения в использовании этой технологии возлагается на системных администраторов и соответствующим образом составленные ими «белые списки» надежных приложений. Работа антивирусных программ с такой технологией включает инструменты для автоматизации перечня и эксплуатации действий с «белым списком».

Практически все современные антивирусные средства применяют технологию эвристического анализа программного кода. Эвристический анализ нередко используется совместно с сигнатурным сканированием для поиска сложных шифрующихся и полиморфных вирусов. Методика эвристического анализа позволяет обнаруживать ранее неизвестные инфекции, однако, лечение в таких случаях практически всегда оказывается невозможным.

В таком случае, как правило, требуется дополнительное обновление антивирусных баз для получения последних сигнатур и алгоритмов лечения, которые, возможно, содержат информацию о ранее неизвестном вирусе. В противном случае, файл передается для исследования антивирусным аналитикам или авторам антивирусных программ.

Метод сравнения с эталоном –самый простой метод, осуществляется путем последовательного сканирования файлов в поиске масок известных вирусов (некоторая постоянная последовательность кода, специфичная для этого конкретного вируса). Данный метод не эффективен для новых, шифрующихся и полиморфных вирусов.

Эвристический анализ - имея список действий характерных для вирусов (копирование в память, запись в сектора), проверяет программы, загрузочные сектора дисков, пытаясь обнаружить в них вредоносный код. Позволяет обнаруживать не известные ранее вирусы.

Антивирусный мониторинг- осуществляет мониторинг загружаемых и исполняемых программ и документов на выполнение потенциально опасных действий.

Метод обнаружения изменений – запоминая характеристики всех областей диска, которые потенциально могут подвергнуться нападению, периодически проверяет их, сигнализируя об изменениях.

Встраивание антивирусов в BIOS - позволяет контролировать все обращения к главной загрузочной записи жесткого диска.

Обзор антивирусных программ

Фаги (сканеры) – используют метод сравнения с эталоном, эвристического анализатора и др. Сканируют ОП, при нахождении вируса уничтожают его, а затем переходят к «лечению» файлов. Выделяют универсальные сканеры, рассчитанные на поиск и обезвреживание всех типов вирусов вне зависимости от ОС и специализированные – предназначенные для обезвреживания ограниченного числа вирусов и только одного класса (например, макровирусы). По нахождению в ОП делятся на резидентные (сканирование на «лету») и нерезидентные (сканирование по запросу). К достоинства данных программ можно отнести их универсальность, к недостаткам– небольшая скорость поиска вирусов, большие размеры вирусных баз.

Ревизоры (CRC -сканеры) - основаны на подсчете кодов циклического контроля для присутствующих на диске фалов/системных секторов и хранящихся в базе антивирусной программы. При несовпадении данных сканер сигнализирует, о том, что файл заражен или изменен. Однако ревизоры не могут определить вирусы в новых файлах.

Блокировщики – реализуют методантивирусного мониторинга, способность обнаруживать вирус на самой ранней стадии размножения. Недостатком данной программы является не способность уничтожить вирус и «назойливость»- постоянное предупреждение о любой попытке копирования исполняемого файла.

Иммунизаторы- предотвращают заражения файлов. Делятся на 2 класса:

Сообщающие о заражении. Программа записывается в конец файла и при запуске проверяет его на изменение. К недостатку данной программ можно отнести неспособность обнаруживать стелс-вирусы.

Блокирующие заражение каким-либо типом вируса. Происходит модификация файла или диска таким образом, что вирус воспринимает их зараженными и не внедряется. Однако данный иммунизатор защищает систему только от определенных вирусов.

Методы защиты в субд

К защите применительно в аспекте баз данных можно отнести следующие методы:

1. Механизмы аутентификации и идентификации;

2. Механизмы резервного копирования (технология архивации с помощью магнитных лент– достоинства дешево, но долго и зеркальных дисков- быстро но дорого)

3. Механизмы разграничения доступа в зависимости от уровня секретности.

4.Криптографическая защита