Настроить vpn соединение. Как настроить свой собственный VPN-сервер

Хотя тема и избита, но тем не менее, часто многие испытывают затруднения – будь то начинающий системный администратор или же просто продвинутый пользователь, которого начальство заставило выполнять функции эникейщика. Парадоксально, но несмотря на обилие информации по VPN, найти внятный вариант — целая проблема. Более того, даже складывается впечатление, что один написал – другие же нагло скопировали текст. В итоге, поисковая выдача буквально захламлена обилием ненужной информации, из которой стоящее редко можно вычленить. Поэтому я решил в своей манере разжевать все нюансы (может, кому и пригодится).

Итак, что такое VPN? VPN (Virtual Private Network - виртуальная частная сеть) - обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (в том числе и интернет). В зависимости от применяемых протоколов и назначений, VPN может обеспечивать соединения трёх видов: узел-узел , узел-сеть и сеть-сеть. Как говорится, без комментариев.

Стереотипная схема VPN

VPN позволяет легко объединить удаленный хост с локальной сеткой фирмы или другого хоста, а также объединить сети в одну. Выгода вполне очевидна – мы легко с клиента VPN получаем доступ к сети предприятия. Кроме того, VPN еще и защищает ваши данные посредством шифрования.

Я не претендую на то, чтобы вам описать все принципы работы VPN, так как есть масса специальной литературы, да и если честно, я и сам много чего не знаю. Тем не менее, если у вас стоит задача «Сделай!», нужно срочно вливаться в тему.

Давайте рассмотрим задачу из моей личной практики, когда нужно было объединить по VPN два офиса –головной и филиал. Ситуацию еще и осложнял тот факт, что в головном офисе стоял видео-сервер, который должен принимать видео с IP камеры филиала. Вот вам вкратце задача.

Способов решения много. Все зависит от того, что у вас есть под рукой. Вообще, VPN легко построить с помощью железного решения на базе различных роутеров Zyxel. В идеале, может случиться и то, что интернет обоим офисам раздает один провайдер и тогда у вас вообще проблем не возникнет (достаточно просто обратиться к прову). Если фирма богата, то может себе позволить и CISCO. Но обычно все решается программными средствами.

А тут выбор велик – Open VPN, WinRoute (учтите, что он платный), средства операционной системы, программы типа Hamanchi (честно говоря, в редких случаях она может и выручит, но полагаться на нее не рекомендую – бесплатная версия имеет ограничение в 5 хостов и еще один существенный минус заключается в том, что все ваше соединение зависит хоста Hamanchi, что не всегда гуд). В моем случае идеально было бы воспользоваться OpenVPN – бесплатной программой, способной незатейливо создать надежное VPN-соединение. Но мы, как всегда, пойдем по пути наименьшего сопротивления.

У меня в филиале интернет раздает шлюз на базе клиентской Windows. Согласен, не самое лучшее решение, но для тройки клиентских компьютеров хватит с головой. Мне нужно сделать VPN-сервер из этого шлюза. Так как вы читаете эту статью, то наверняка уверен, что являетесь новичком в VPN. Поэтому для вас я привожу самый простой пример, который, в принципе, устраивает и меня.

В Windows семейства NT уже вшиты зачаточные возможности серверов. Поднять VPN-сервер на одной из машин не составит труда. В качестве сервера я буду приводить примеры скриншотов Windows 7, но общие принципы будут теми же самыми, что и для старушки XP.

Учтите, что для соединения двух сетей, нужно чтобы они имели разный диапазон ! Например, в головном офисе диапазон может быть 192.168.0.x, а в филиале – 192.168.20.x (или любой диапазон серых ip). Это очень важно, так что будьте внимательны. Теперь, можно приступать к настройке.

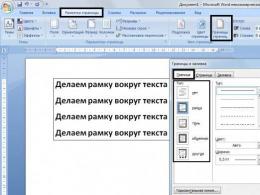

Зайдите на сервере VPN в Панель управления -> Центр управления сетями и общим доступом ->изменение параметров адаптера.

Теперь нажмите клавишу Alt, вызвав меню. Там в пункте Файл нужно выбрать «Новое входящее подключение».

Поставьте галочки тем пользователям, которые могут входить в систему по VPN. Я настоятельно рекомендую Добавить нового пользователя, назвать его понятным именем и назначить пароль.

После того, как вы это сделали, нужно в следующем окне выбрать как будут подключаться пользователи. Ставьте галку «Через интернет». Теперь вам остается назначить диапазон адресов виртуальной сети. Причем, можно выбрать сколько всего компьютеров может участвовать в обмене данных. В следующем окне выберите протокол TCP/IP версии 4 нажмите «Свойства»:

У вас появится то, что у меня на скриншоте. Если вы хотите, чтобы клиент получил доступ к локальной сети, в которой находится сервер, просто ставьте галку «Разрешить звонящим доступ к локальной сети». В пункте «Назначение IP адресов» я рекомендую указать адреса вручную по принципу, который я выше описал. В моем примере я дал диапазону всего двадцать пять адресов, хотя мог указать просто и два и 255.

После этого жмем на кнопку «Разрешить доступ».

Система автоматически создаст VPN-сервер, который будет сиротливо ожидать, когда к нему кто-либо присоединится.

Теперь остается дело за малым – настроить VPN-клиента. На клиентской машине также идете в Центр управления сетями и общим доступом и выбираете Настройка нового подключения или сети . Теперь вам нужно будет выбрать пункт «Подключение к рабочему месту»

Жмете на «Использовать мое подключение к Интернету и теперь вас выбросит в окно, где нужно будет ввести адрес нашего интернет-шлюза в филиале. У меня он имеет вид 95.2.x.x

Теперь можно вызывать подключение, вводить то имя пользователя и пароль, который вы ввели на сервере и пытаться подключиться. Если все правильно, то вы подключитесь. В моем случае, я могу уже посылать пинг любому компьютеру филиала и запрашивать камеру. Теперь ее моно легко цеплять к видеосерверу. У вас же может быть что-то другое.

Как вариант, при подключении может выскочить ошибка 800, сигнализируящая о том, что с подключением что-то не то. Это проблема брэндмауэра либо клиента, либо сервера. Конкретно я сказать вам не могу – все определяется экспериментально.

Вот так незатейливо мы создали VPN между двумя офисами. Таким же образом можно объединить и игроков. Однако не стоит забывать, что это будет все-таки не полноценный сервер и лучше использовать более продвинутые средства, о которых я расскажу в следующих частях.

В частности, в части 2 мы с вами рассмотрим настройку OPenVPN под Windows и Linux.

Читайте, как настроить VPN-сервер на своём ПК , с использованием специального оборудования или стандартными способами Windows. VPN (англ. Virtual Private Network) – виртуальная частная сеть – это собирательное общее название технологии, которая обеспечивает возможность одного или нескольких сетевых соединений (логических сетей) поверх другой сети (как вариант – Интернет).

Содержание:

VPN очень полезны, не зависимо от того, где вы их используете: путешествуете ли вы по миру, работает ли вы в офисе или подключены к публичной точке доступа Wi-Fi в кафе в своем родном городе. Только вам необязательно использовать платную услугу VPN – вы можете разместить свой собственный VPN-сервер на дому.

Достаточно важным критерием при создании VPN является показатель скорости загрузки вашего домашнего интернет- соединения. Если пропускная способность очень мала, то вам лучше просто использовать платный VPN-сервис. Поставщики интернет-услуг обычно предлагают гораздо меньшую пропускную способность, чем необходимо для создания виртуальной сети. Тем не менее, если ваше Интернет-соединение обладает достаточной способностью, настройка VPN-сервера дома может быть для вас очень актуальной.

Для чего нужен VPN?

Домашний VPN предоставляет вам зашифрованный туннель – соединение, позволяющее вам использовать открытые публичные сети Wi-Fi для создания подключения к нужной VPN –сети. Вы можете пользоваться VPN с любых устройств на разных операционных системах: Android, iOS, ChromeOS, Windows, Linux или macOS; можете получить доступ к различным сервисам конкретной страны, даже находясь за ее пределами. VPN обеспечит безопасный доступ к вашей домашней сети из любого места. Вы даже можете открыть доступ к сети своим родственникам, друзьям или коллегам, разрешая им использовать сервера, размещенные в вашей домашней сети. Например, это позволит вам обмениваться данными, делиться фото и видео файлами, документами, проектами, иметь возможность постоянно общаться и быть на связи. Также вы можете играть в компьютерные игры, предназначенные для локальной сети, – хотя есть и более простые способы настройки временной сети для игр с друзьями.

VPN-сеть также полезна для подключения к различным услугам во время поездок. Например, вы можете использовать Netflix или другие сервисы для получения потокового видео во время поездок, воспользоваться любой библиотекой или каталогом фильмов и записей.

Способ 1. Использование маршрутизатора с возможностями VPN

Вместо того, чтобы пытаться настроить VPN самостоятельно, вы можете сразу купить готовое предварительно настроенное VPN-решение. Высокопроизводительные домашние маршрутизаторы (роутеры) часто продаются со встроенными VPN-серверами – просто найдите беспроводной маршрутизатор, в котором присутствует такой сервер. Зачастую это роутеры в средней и высокой ценовых диапазонах. Затем вы можете использовать веб-интерфейс вашего маршрутизатора для активации и настройки VPN-сервера. Обязательно проверьте и выберите такой маршрутизатор, который поддерживает тот тип VPN, который вы хотите использовать.

Способ 2. Используйте маршрутизатор, поддерживающий DD-WRT или другую стороннюю прошивку

Пользовательская прошивка маршрутизатора – это, в основном, новая операционная система, которую вы можете использовать на своем маршрутизаторе взамен имеющейся стандартной операционной системы маршрутизатора. DD-WRT является самой популярной прошивкой, но также хорошо работает и другие операционные системы, например OpenWrt.

Если у вас есть маршрутизатор, поддерживающий использование DD-WRT, OpenWrt или любую другую стороннюю операционную систему, то вы можете запустить его с помощью этой прошивки, чтобы получить больше возможностей. DD-WRT и другая аналогичная прошивка включают в себя встроенную поддержку VPN-сервера. Поэтому вы можете размещать VPN-сервер даже на тех маршрутизаторах, которые изначально поставляются без программного обеспечения, поддерживающего создание и управление VPN-сервером.

Обязательно выбирайте маршрутизатор со встроенной поддержкой сторонних производителей операционных систем. Выполните установку пользовательской прошивки маршрутизатора и включите VPN-сервер.

Способ 3. Создайте свой собственный выделенный VPN-сервер

Вы также можете просто использовать программное обеспечение для настройки VPN-сервера на одном из своих компьютеров.

Приложение Apple Server (также как и Windows) предлагает встроенный способ размещения VPN-сервера. Тем не менее, это не самые мощные и безопасные варианты. И они могут быть слишком требовательны, чтобы настроить VPN-сервер и заставить его работать правильно.

Вы также можете установить сторонний VPN-сервер, такой как OpenVPN. VPN-серверы доступны для каждой операционной системы, от Windows до Mac и Linux. Вам просто нужно перенаправить соответствующие порты с вашего маршрутизатора на компьютер, на котором запущено серверное программное обеспечение.

Существует также возможность переоборудования собственного выделенного устройства в VPN-сервер. Вы можете взять одноплатный компьютер Raspberry Pi (малинка) и установить программное обеспечение сервера OpenVPN, превратив его в легкий, маломощный VPN-сервер. Вы даже можете установить на него другое серверное программное обеспечение и использовать его в качестве многоцелевого сервера.

Где еще можно разместить собственный VPN-сервер

Есть еще один вариант, который находится посередине между размещением VPN-сервера на вашем собственном оборудовании и оплатой услуг VPN-провайдера, который предоставляет вам VPN-сервис и удобное приложение.

Вы можете разместить свой собственный VPN-сервер на веб-хостинге. И на самом деле, это поможет сэкономить вам небольшую сумму, чем если бы вы воспользовались услугами выделенного VPN-провайдера. Вы заплатите хостинг-провайдеру за серверный хостинг, а затем установите VPN-сервер в том месте, которое они вам предоставили.

В зависимости от возможностей и стоимости пакетов услуг хостинг-провайдера это может быть быстрый способ подключения, когда вы добавляете VPN-сервер и получаете контрольную панель управления к нему. Или может вам придётся заняться настройкой сервера вручную полностью с самого начала.

При настройке VPN дома вы, вероятно, захотите настроить динамический DNS на своем маршрутизаторе. Динамический DNS всегда отслеживает изменения вашего IP-адреса и связывает его с актуальным, на данный момент, IP-адресом вашего компьютера. Это даст вам простую возможность всегда получать доступ к своей VPN, даже если IP-адрес вашего домашнего интернет-соединения изменился.

Однако, очень важно, не забыть настроить безопасный VPN-сервер. Вам нужна надежная безопасная сеть, чтобы никто не мог к ней подключиться без соответствующего разрешения. Это может быть вариант защиты с использованием пароля (но, желательно, регулярно его менять). Или другой вариант, как предлагает OpenVPN, использовать предустановленный ключ, один из самых простых способов надежной аутентификации.

VPN-технологии сегодня прочно вошли в повседневную жизнь и на слуху не только у IT-специалистов, поэтому мы решили обновить ряд старых статей, значительно дополнив и расширив имеющуюся в них информацию. Если десять лет назад VPN был в основном уделом достаточно крупных организаций, сегодня он широко используется повсеместно. В этой статье мы рассмотрим, что такое VPN в 2019 году, какие технологии доступны, в чем их достоинства и недостатки и как это все можно использовать.

Прежде всего определимся с терминологией. VPN (Virtual Private Network, виртуальная частная сеть ) - обобщенное название технологий позволяющих обеспечить построение логической (виртуальной) сети поверх физической, чаще всего поверх сети интернет или иных сетей с низким уровнем доверия.

Для построения сетей VPN обычно используются туннели , туннелирование это процесс установления соединения между двумя точками с использованием инкапсуляции, когда данные одного протокола помещаются в "конверты" другого протокола с целью обеспечить их прохождение в неподходящей среде, обеспечения целостности и конфиденциальности, защиты с помощью шифрования и т.д. и т.п.

Т.е. если подходить к вопросу терминологии строго, то под VPN следует понимать виртуальную сеть, которая образуется путем установления туннельных соединений между отдельными узлами. Но на практике термины используются гораздо более вольно и очень часто вносят серьезную путаницу. Скажем, популярный сейчас доступ в интернет через VPN виртуальной частной сетью собственно не является, а представляет туннельное соединение для выхода в интернет, с логической точки зрения ничем не отличаясь от PPPoE, которое тоже является туннелем, но VPN его никто не называет.

По схеме организации можно выделить две большие группы: клиент-серверные технологии и просто туннели. В названии первых обычно принято использовать аббревиатуру VPN, у вторых нет. Туннели требуют наличия с обоих концов выделенного IP-адреса, не используют вспомогательных протоколов для установления соединения и могут не иметь инструментов контроля канала. Клиент-серверные решения, наоборот, используют дополнительные протоколы и технологии, осуществляющие установку связи между клиентом и сервером, контроль и управление каналом, обеспечение целостности и безопасности передаваемых данных.

Ниже мы рассмотрим наиболее популярные типы туннельных соединений, которые применяются для построения VPN-сетей, начнем с классических решений.

PPTP

PPTP (Point-to-Point Tunneling Protocol, туннельный протокол точка-точка ) - один из наиболее известных клиент-серверных протоколов, получил широкое распространение благодаря тому, что начиная с Windows 95 OSR2 PPTP-клиент был включен в состав ОС. В настоящее время поддерживается практически всем спектром систем и устройств, включая роутеры и смартфоны (клиент удален из последних версий macOS и iOS).

Технически PPTP использует два сетевых соединения: канал управления, работающий через TCP и использующий порт 1723 и GRE-туннель для передачи данных. Из-за этого могут возникать сложности с использованием в сетях мобильных операторов, проблема с одновременной работой нескольких клиентов из-за NAT и проблема проброса PPTP соединения через NAT.

Еще одним существенным недостатком является низкая безопасность протокола PPTP, что не позволяет строить на нем защищенные виртуальные сети, но широкое распространение и высокая скорость работы делают PPTP популярным там, где безопасность обеспечивается иными методами, либо для доступа в интернет.

L2TP

L2TP (Layer 2 Tunneling Protocol, протокол туннелирования второго уровня ) - разработка компаний Сisco и Microsoft, использует для передачи данных и управляющих сообщений единственное UDP соединение на порту 1701, но не содержит никаких встроенных средств защиты информации. L2TP-клиент также встроен во все современные системы и сетевые устройства.

Без шифрования L2TP широко применялся и применяется провайдерами для обеспечения доступа в интернет, обеспечивая таким образом разделение бесплатного внутрисетевого и дорогого интернет трафика. Это было актуально в эпоху домовых сетей, но данная технология продолжает применяться многими провайдерами и по сей день.

Для построения VPN обычно используют L2TP over IPsec (L2TP/IPsec), где IPsec работает в транспортном режиме и шифрует данные L2TP-пакета. При этом L2TP-туннель создается внутри IPsec-канала и для его установления необходимо прежде обеспечить IPsec-соединение между узлами. Это может вызвать сложности при работе в сетях с фильтрацией трафика (гостиничные сети, публичный Wi-Fi и т.д.), вызывает проблемы с пробросом L2TP/IPSec через NAT и работой из-за NAT одновременно нескольких клиентов.

К плюсам L2TP можно отнести высокую распространенность и надежность, IPsec не имеет серьезных уязвимостей и считается очень безопасным. Минус - высокая нагрузка на оборудование и невысокая скорость работы.

SSTP

SSTP (Secure Socket Tunneling Protocol, протокол безопасного туннелирования сокетов) - разработанный компанией Microsoft безопасный VPN-протокол, относится к так называемым SSL VPN, распространен преимущественно в Windows-среде, хотя клиенты доступны в среде многих современных ОС. Также есть сторонние серверные решения, скажем в Mikrotik.

Технически SSTP представляет собой туннельное PPP-соединение внутри HTTPS-сессии на стандартный порт 443. Для стороннего наблюдателя доступны только HTTPS-заголовки, наличия туннеля в трафике остается скрытым. Это позволяет успешно работать в любых сетях, так как HTTPS широко используется для доступа к сайтам и обычно разрешен, снимает проблему с пробросом или работой из-за NAT. Безопасен.

К плюсам можно отнести интеграцию в Windows-среду, безопасность, возможность работы через NAT и брандмауэры. К недостаткам - слабую или недостаточную поддержку со стороны других ОС и сетевых устройств, а также уязвимость к некоторым классическим SSL-атакам, таким как "человек посередине".

OpenVPN

OpenVPN - свободная реализация VPN с открытым исходным кодом. Для защиты соединения также используется SSL, но в отличие от SSTP заголовки OpenVPN отличаются от стандартных HTTPS, что позволяет однозначно определить наличие туннеля. Для передачи данных внутри SSL-канала OpenVPN использует собственный протокол с транспортом UDP, также существует возможность использовать в качестве транспорта TCP, но данное решение является нежелательным из-за высоких накладных расходов.

OpenVPN обеспечивает высокую безопасность и считается одним из самых защищенных протоколов, составляя альтернативу IPsec. Также имеются дополнительные возможности в виде передачи с сервера на клиент необходимых настроек и маршрутов, что позволяет легко создавать сложные сетевые конфигурации без дополнительной настройки клиентов.

Кроме туннелей, работающих на сетевом уровне (L3) - TUN, OpenVPN позволяет создавать соединения канального (L2) уровня - TAP, позволяя связывать сети на уровне Ethernet. Однако следует помнить, что в этом случае в туннель будет инкапсулироваться широковещательный трафик, а это может привести к повышенной нагрузке на оборудование и снижению скорости соединения.

Несмотря на то, что OpenVPN требует установки дополнительного ПО серверная часть доступна для Windows и UNIX-like систем, а клиентская в том числе и для мобильных устройств. Также поддержка OpenVPN имеется во многих моделях роутеров (часто в ограниченном виде).

К недостаткам можно отнести работу в пользовательском пространстве и некоторую сложность настроек. Скорость внутри OpenVPN туннелей также может быть значительно ниже скорости канала.

Несмотря на это OpenVPN имеет высокую популярность и достаточно широко используется как в корпоративных сетях, так и для доступа в интернет.

GRE туннель

GRE (Generic Routing Encapsulation, общая инкапсуляция маршрутов ) - протокол туннелирования разработанный компаний Cisco и предназначен для инкапсуляции любых протоколов сетевого уровня OSI (т.е. не только IP), GRE работает непосредственно поверх IP и не использует порты, не проходит через NAT, номер протокола 47.

GRE требует белых IP-адресов для обоих сторон туннеля и является протоколом без сохранения состояния, т.е. никак не контролирует доступность противоположного узла, хотя большинство современных реализаций содержат дополнительные механизмы, позволяющие определить состояние канала. Также отсутствуют какие-либо механизмы безопасности, но это не является недостатком, так как в отличие от клиент-серверных решений GRE-туннели применяются в корпоративной и телекоммуникационной среде, где для обеспечения безопасности могут использоваться иные технологии.

Для построения защищенных решений обычно используется GRE over IPsec, когда туннель GRE располагается поверх защищенного IPsec канала, хотя возможно и иное решение - IPsec over GRE, когда защищенное соединение устанавливается внутри незашифрованного GRE-туннеля.

GRE поддерживается в UNIX-like системах, сетевом оборудовании (исключая домашние модели), а также в Windows Server начиная с версии 2016. Данный протокол широко используется в телекоммуникационной сфере и корпоративной среде.

IP-IP туннель

IP-IP (IP over IP ) - один из самых простых и имеющий минимальные накладные расходы протокол туннелирования, но в отличие от GRE инкапсулирует только IPv4 unicast трафик. Также является протоколом без сохранения состояния и встроенных механизмов безопасности, обычно используется в паре с IPsec (IP-IP over IPsec). Поддерживается UNIX-like системами и сетевым оборудованием. Как и GRE не использует порты и не проходит через NAT, номер протокола 4.

EoIP туннель

EoIP (Ethernet over IP ) - разработанный Mikrotik протокол туннелирования канального уровня (L2), работает на базе протокола GRE инкапсулируя Ethernet кадры в GRE пакеты. Позволяет соединять на канальном уровне удаленные сети (что равносильно прямому соединению патч-кордом между ними) и обеспечивать связь без использования маршрутизации. При этом следует понимать, что такое соединение предполагает прохождение широковещательного трафика, что способно существенно снизить производительность туннеля, особенно на узких каналах или каналах с большими задержками.

В тоже время EoIP может быть полезен для подключения торгового и промышленного оборудования, которое не умеет работать на сетевом (L3) уровне с маршрутизацией. Например, для подключения удаленных видеокамер к видеорегистратору.

Первоначально EoIP поддерживался только оборудованием Mikrotik, сегодня его поддержка реализована в оборудовании Zyxel и существуют пакеты для его реализации в среде Linux.

IPsec

IPsec (IP Security ) - набор протоколов для обеспечения безопасности передаваемых по сетям IP данных. Также может использоваться не только для защиты уже существующих каналов связи, а для организации самостоятельных туннелей. Но IPsec-туннели не нашли широкого распространения по ряду причин: сложность настройки, критичность к ошибкам конфигурирования (может сильно пострадать безопасность) и отсутствие возможности использовать маршрутизацию для управления трафиком в таких туннелях (решение об обработке IP-пакетов принимается на основании политик IPsec).

Заключение

Переписывая данную статью, мы не ставили задачу объять необъятное, рассмотреть все существующие VPN-решения в рамках одной статьи невозможно. Ее назначение - познакомить читателя с основными используемыми сегодня технологиями для построения виртуальных частных сетей. При этом мы намеренно оставили за кадром решения от Cisco или иных "взрослых" производителей, так как их внедрением занимаются профессионалы, которым подобные статьи явно без надобности.

Также мы не стали рассматривать решения без широкой поддержки со стороны производителей сетевого оборудования, хотя там есть достаточно интересные продукты. Например, мультипротокольный сервер SoftEther VPN, который поддерживает L2TP, SSTP, OpenVPN и собственный SSL VPN протокол, имеет широкие сетевые возможности, графический клиент для настройки и администрирования и многие иные "вкусности". Или перспективный WireGuard, который отличается простотой, высокой производительностью и использованием современной криптографии.

Тем не менее, какую именно технологию следует использовать? Все зависит от сферы применения. Если стоит задача связать два офиса с выделенными IP-адресами, то мы порекомендовали бы использовать GRE или IP-IP, если возможность настройки удаленных сетей ограничена, то следует посмотреть в сторону OpenVPN, он также подойдет, если удаленные сети находятся за NAT или не имеют выделенного IP.

А вот для организации удаленного доступа следует использовать один из протоколов с нативной поддержкой в используемых пользователями системах или устройствах. Если у вас основу инфраструктуры составляют Windows-системы и не стоит вопрос доступа с мобильных устройств, то следует обратить внимание на SSTP, в противном случае лучше остановить свой выбор на универсальном L2TP.

PPTP в современных условиях не может считаться надежным из-за слабой защиты, но может оставаться хорошим выбором, если данные в туннеле будут передаваться по одному из защищенных протоколов. Скажем для доступа по HTTPS к корпоративному порталу или веб-версии корпоративного приложения, также работающему через SSL. В данном случае VPN будет обеспечивать дополнительную аутентификацию и сужать периметр атаки на приложение, безопасность самого канала в данном случае не будет играть решающей роли.

Virtual Private Network, она же VPN, она же, виртуальная частная сеть. Фактически, в каком-то смысле подобные сети стоит рассматривать как шаг назад, однако, шаг вынужденный и крайне эффективный. VPN позволяют вернуться от глобальных сетей к сетям локальным, пусть и в довольно необычных масштабах.

VPN же позволяет объединять разбросанные по всему миру компьютеры в виртуальные локальные сети при этом, вы можете взаимодействовать с другими членами сети так, словно все подключены к одному маршрутизатору - играть по локальной сети, открывать общие папки через «Сетевое окружение», а также печатать на «расшаренных» принтерах. Итак, предлагаем вам научиться создавать VPN-сети, подключаться к ним, а также решать некоторые проблемы, которые могут возникнуть (хоть и необязательно) во время их использования. Несмотря на то, что общий принцип всегда остается одним и тем же, мы будем рассказывать о том, как поднять VPN на Windows 7.

Создание сервера

Приступим к созданию VPN-сервера - компьютера, к которому будут подключаться другие пользователи нашей виртуальной сети. В первую очередь, нам необходимо попасть в Центр Управления Сетями и Общим Доступом. Для этого выполняются следующие действия: кнопка «Пуск»; «Панель управления»; «Центр управления сетями и общим доступом».

Если в правом верхнем углу вы видите надпись «Категория», необходимо щелкнуть по ней и переключить режим на «Крупные значки» - такой режим отображения используется в нашей инструкции.

В результате, вы должны увидеть нечто подобное:

Отображенное на вашем экране окно позволяет управлять практически любым аспектом сетевого взаимодействия вашего компьютера. Здесь необходимо щелкнуть по значку «Изменение параметров адаптера».

Чтобы приступить к созданию входящего подключения, выполните следующие шаги:

Сейчас на вашем экране расположено вот такое окно, за рядом небольших исключений.

Во-первых, в списке учетных записей могут находиться другие пункты, а также, у вас вряд ли присутствует пользовать «vpnuser», которого мы с вами сейчас создадим, нажав на кнопку «Добавить пользователя».

Заполните указанные поля: «Пользователь» - здесь указывается логин клиента; «Пароль» и «Подтверждение» - пароль создаваемой учетной записи (значения должны совпадать); поле «Полное имя» опционально – его можно оставить пустым, так как на функциональность оно не влияет.

Заполнив поля, нажимайте на кнопку «ОК». Если хотите добавить еще несколько VPN-пользователей (это может быть полезно для дальнейшего контроля за ними) повторите процедуру необходимое количество раз. Когда с созданием будет покончено, жмите «Далее». В следующем окне ставим флажок в поле «Через Интернет», иначе кнопка «Далее» будет недоступной. Соответственно, после флажка жмем на кнопку и получаем следующее окно:

Осталось настроить протоколы. Касательно их выбора - лучше все оставить как есть. Впрочем, если вы планируете использовать приложения, которым необходима поддержка IPv6, можно установить галочку напротив этого протокола, однако, в 99% случаев в этом нет надобности.

Крайне важно правильно настроить IPv4:

- выделите пункт «Протокол Интернета версии 4 (TCP/IPv4)», щелкнув по его названию, а не по галочке;

- нажмите «Свойства»;

- укажите требуемые параметры:

- убедитесь, что флажок пункта «Разрешить звонящим доступ к локальной сети» установлен;

- выберите опцию «Указать IP-адреса явным образом»;

- введите начальный и конечный IP-адреса.

- «Имя пользователя» - здесь вводится логин, указанный при создании VPN-сервера;

- «Пароль» - аналогично – указывается заданный заранее пароль VPN-пользователя;

- опционально можете установить флажок «Запомнить пароль».

- убедитесь, что вы все сделали правильно. Особенно это касается ввода IP-адреса на клиенте и открытия порта на сервере;

- убедитесь, что запущена служба удаленного доступа. Нажмите на клавиатуре Win+R, введите в поле «services.msc» и нажмите Enter. В открывшемся окне найдите службу «Маршрутизация и удаленный доступ», щелкните по ней дважды и проверьте, что обведенные на скриншоте поля соответствуют вашим;

- попробуйте подключиться к самому себе. Создайте клиентское подключение, указав в качестве IP-адреса 127.0.0.1. Если оно не удается, проверьте еще раз настройки, а также отключите все программы, которые могут влиять на сетевое взаимодействие - антивирусы, файрволлы и т.д.;

- проверьте доступность VPN-порта извне. Можно использовать сайт portscan.ru. Введите в поле 1723 и нажмите «Проверить». Если порт закрыт - проверьте настройки маршрутизатора или ADSL-модема (смотря как вы подключены);

- если все предыдущие пункты проходят тест, обратите внимание на клиентский компьютер - на нем также должна быть включена служба «Маршрутизация и удаленный доступ», а также отключены фильтрующие программы.

Все необходимо для того, чтобы в дальнейшем можно было находить подключившихся пользователей. Кроме того, так вы можете ограничить максимальное количество подключившихся, что бывает весьма полезно. Когда закончите, нажимайте «ОК», а затем кнопку «Разрешить доступ». VPN-сервер создан. Осталось только нажать на кнопку «Закрыть» и приступить к настройке клиентов. Также обратите внимание на главу «Проброс портов» - это может быть полезным.

Подключение на компьютере

Приступаем к настройке клиентских компьютеров. В первую очередь, вам необходимо узнать адрес сервера, если вы подключаетесь к «самодельному» VPN-серверу, для этого необходимо зайти с него (с сервера), например, на сайт myip.ru, который четко и ясно выдаст ваш IP-адрес. В дальнейшем рекомендуем использовать сервисы в духе DynDns - чтобы не тратить время на поиск адреса.

Итак, чтобы установить VPN-подключение, совершаем следующий действия:

Этот щелчок запустит короткий мастер подключений, на первом этапе которого вам нужно выбрать пункт «Подключение к рабочему месту» и щелкнуть «Далее».

Теперь выбираем первый пункт из списка. О втором в 21-м веке можете даже и не задумываться - он нужен для DialUp-модемов.

Если вы все сделали правильно, пришла пора вбить адрес сервера. Это может быть как IP-адрес, который мы посмотрели на сервере, так и доменное имя, которое можно получить через сервисы динамических DNS.

В нашем случае адрес указан как 157.57.121.54, однако, в вашем случае цифры наверняка будут другие. Поле «Имя местоназначения» можете заполнять на собственное усмотрение - на работу сети оно влиять не будет. Также, стоит поставить галочку в пункте «Не подключаться сейчас», дабы не тратить время в процессе настройки.

Как только необходимые данные указаны, жмите «Далее» и приступайте к заполнению полей:

Осталось нажать на кнопку «Создать» и ваше VPN-подключение готово. Если сервер запущен, а вы уверены в правильности своих действий, можете подключать уже сейчас, используя кнопку «Подключиться сейчас». Кроме того, вы всегда можете установить соединение с помощью иконки сети в правом нижнем углу.

Вот и все. Если все проделано верно, то можете приступать к использованию вашей виртуальной сети, однако, рекомендуем вам прочесть эту статью до конца - даже если сейчас все работает отлично, есть риск, что проблемы рано или поздно появятся и лучше быть к ним готовым.

VPN сервер в Windows 7

В первую очередь, нужно отметить, что встроенный VPN-сервер в «семерке» имеет одно важное и крайне неприятное ограничение - одновременно к вашему серверу может подключиться только один человек. Хотите больше - ставьте Windows Server, впрочем, в сети можно найти довольно эффективный патч, который снимает это досадное ограничение - после его применения, станут доступными несколько подключений. Кроме того, иногда для полноценной настройки необходимо произвести настройку брэндмауэра и пробросить порты - об этом мы вам сейчас и расскажем.

Видео: Создание подключения

Настройка межсетевых экранов

В некоторых случаях подключение установлено, а связи между компьютерами нет. Все дело во встроенном файрволле (или брэндмауэре) Windows.

Чтобы сделать его более дружелюбным, необходимо указать, что вы доверяете подключившимся пользователям.

Устанавливаем соединение, заходим в «Центр управления сетями» и ищем значок подключения. На клиенте оно называется «RAS», а на сервере - «VPN-подключение».

Щелкаем по ним на обеих машинах и выбираем «Домашняя сеть».

Вот и все, на этом ваши проблемы должны исчезнуть.

Проброс портов

Другая загвоздка заключается в том, что домашние маршрутизаторы и ADSL-модемы по-умолчанию не открывают необходимые для VPN порты. В таком случае, вам придется сделать это вручную.

Открывать порты придется на сервере, а вернее, на маршрутизаторе, к которому он подключен - как это делается, подробно описано в инструкции к вашему устройству, мы же лишь сообщим, что VPN-сервер «винды» использует порт TCP 1723. Также, если имеется такая функция, отключите блокировку GRE.

Установка параметров

Даже когда VPN-сервер уже настроен, вы вправе изменять его параметры. Чтобы сделать это, откройте окно «Изменение параметров адаптеры», которое мы использовали в первой части статьи, после чего щелкните по значку «Входящие подключения» правой кнопкой и выберите пункт «Свойства».

На вашем экране отобразится окно, в котором вы можете редактировать, удалять и добавлять пользователей, а также настраивать параметры протоколов и диапазоны IP-адресов. Иными словами, изменять те параметры, которые указали при создании соединения.

Внимание! Данная функция полноценно работает только в том случае, если соединение бездействует - если к вам кто-либо подключен, отключите его, прежде чем менять параметры.

Ошибка 807

Сетевая ошибка о прерванном соединении за номером 807 - настоящий бич начинающих админов. Чтобы от нее избавиться (или, по крайней мере, выяснить причину ее возникновения) необходимо проделать несколько шагов:

В качестве дополнительной меры - попробуйте настроить все заново.

Включение отладочных логов

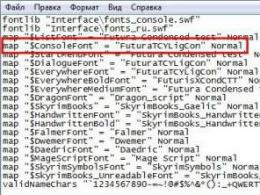

Иногда для получения дополнительной информации необходимо записывать все события сервера в удобный для чтения файл. Чтобы запустить данный процесс, нажмите Win+R и в открывшемся окне введите: netsh ras set tracing * enabled.

Нажмите Enter и перейдите в директорию Windowstracing, там вы найдете несколько файлов (5 штук), в которых содержится подробная информация о попытках подключения и передаваемых данных. Открываются они любым текстовым редактором. Отключение записи делается аналогичной командой, однако, слово enabled нужно заменить на disabled. VPN - отличное решение для целого ряда случаев. Однако, наибольшую популярность оно приобрело в корпоративной среде. Допустим, вы находитесь в командировке со своим ноутбуком, но хотите использовать его так, словно находитесь в офисе. В таком случае, VPN - именно то, что вам нужно.

Кроме того, подобное решение часто используется для удаленного доступа к принтерам - несмотря на то, что существует масса современных протоколов, подобное решение все еще остается простым и удобным.

Ну и, конечно же, нельзя забывать об играх - VPN-сеть значительно упрощает запуск игровых программ, предназначенных для работы в локальной сети. Естественно, все это - далеко не полный список возможных применений VPN. Функции данного сервиса могут пригодиться каждому, поэтому держите эту инструкцию наготове.

Современные технологии совершенствуются с огромной скоростью, открывая перед нами удивительную широту новых возможностей. Не так давно пользователи Интернета начали применять частную сеть – VPN. Она позволяет создавать защищенную связь между удаленными друг от друга ПК, обеспечивая:

- анонимность работы во Всемирной паутине;

- возможность загружать приложения при расположении IP-адреса в иной региональной зоне;

- высокую безопасность работы в корпоративной среде;

- высокую скорость передачи без перебоев;

- возможность создания канала, защищенного от хакеров.

Рассмотрим, как подключиться к интернет-сети через VPN на разных ОС.

ОС сложнее предыдущих версий. Но, настроить соединение через VPN оказывается очень просто. Следуйте приведенной ниже пошаговой инструкции.

Откройте «Пуск». Из выпавшего списка перейдите в «Настройки». Этот подраздел может называться «Параметры».

Где искать «Параметры»?

Когда появится окошко «Параметры Windows», вы увидите пункт «Сеть и Интернет». Откройте содержимое. Тут есть пункт «VPN». Сделайте один клик. Нажмите «Добавить VPN подключение». В новом окошке по порядку установите такие параметры:

- Windows (встроенные);

- Бизнес-Связь;

- протокол L2TP;

- . Необходимые сведения прописаны в вашем соглашении на предоставление интернет-услуг.

Проверьте правильность заполнения полей, кликните на «Сохранить».

Настройка VPN на ОС Windows 7

Здесь поэтапность не имеет принципиальных отличительных особенностей. Разница только в расположении интересующих нас разделов. Проследуйте в «Панель управления».

Где расположена «Панель управления»?

Нам понадобится «Сеть и интернет».

Нужен управляющий центр. Отсюда можно управлять сетями и доступом. Понадобится настроить подсоединение. Это будет новое направление.

Понадобится активная кнопочка «Подключение к рабочему месту». Идем дальше. Вверху формы отобразится «Использовать мое подключение к Интернету». Делаем выделение. Высветится форма, где в заявленной последовательности вводятся:

- Бизнес-Связь;

- поставьте отметку на «Не подключаться сейчас». Вам предложат одновременно осуществить проверку для подсоединения в дальнейшем;

- пройдите дальше.

На открывшейся страничке прописывайте пользовательское имя и пароль. Эти сведения выдаются при оформлении соглашения о предоставлении коммуникационных услуг. Ставьте маркер в окошке, где предлагают запоминание пароля. Дальше будет отображено работающее подключение. Форму можно закрывать.

Находясь в Центре управления, продолжайте работать с настраиваемыми показателями. В форме кликайте на «Изменение параметров адаптера». Высветятся активные и пассивные соединения. Щелкайте на настроенном варианте и выбирайте «Свойства». Делается это через правую клавишу.

Вы будете находиться на форме «Общие». Тут проверяются адресные сведения относительно VPN-сервера. Правильный вид: inter.net.

В форме «Безопасность» также нужно выполнить определенные настройки. Поставьте здесь тип VPN. Ничего прописывать не нужно. Достаточно использовать выпадающий список. Выбирайте пункт: L2TP/IPsec. В строке «шифрование данных» задавайте: необязательное. Нажмите «Ок».

Оставайтесь во вкладке с подключениями. Здесь вам понадобится для «Бизнес-Связь» создавать ярлык.

Когда отобразится сообщение, что создание значка в этой папке невозможно, согласитесь с его переносом на рабочий стол.

Перейдите на основной экран. Тут вы найдете соответствующий ярлычок. Сделайте двойной клик левой кнопочкой мышки. Высветится окно, где следует выбирать «Подключение».

Проверить указанный момент вы сможете, пройдя по такому пути:

- проследуйте в «Сеть и Интернет»;

- задавайте интересующий раздел. Это управляющий центр;

- требуется сверить настроенные показатели. Пойдите в форму, где изменяются настройки адаптера;

- прежде, чем находить интересующие сведения, ознакомьтесь с разделами. Понадобятся «Сетевые подключения»;

- нам требуется «Подсоединение по локальной сети»;

- заходите в «Свойства», открывайте «Сеть» выделяйте «TCP/IPv4»;

- щелкайте на «Свойства»;

- пункт о получении IP-адреса автоматическим способом надо активировать, кликните на OK.

Теперь с уверенностью говорим, что подсоединение к VPN выполнено.

Как подсоединить VPN на Windows XP

Начало работы строится точно так же, как в 7 версии ОС. После активации создания подсоединения, автоматически запустится Мастер подключений. С ним вы решите вопрос быстрее и удобнее. Проследовав «Далее», найдите второй пункт. Он позволит подключиться к сети на рабочем столе.

Продолжайте настраивать. Вы попадаете в окошко «Имя подключения». Указывайте Бизнес-Связь. Переходите ко второму этапу.

Остановитесь на «Выбор VPN-сервера».

Вы попадете на последнюю страничку мастера. Поставьте флажок, где вам предлагают отображение ярлычка на рабочем столе. Завершите процедуру.

Подтверждение настроек и создание ярлыка на рабочем столе

Щелкните правой кнопочкой мышки на отобразившемся окошке. Переходите в «Свойства». В первой вкладке проверяйте адрес VPN-сервера. Здесь должно быть прописано: inter.net. Переходите в «Параметры». Отмечайте маркером «Перезвонить при разрыве связи». После открывайте «Безопасность». Снимайте маркер с «Требуется шифрование данных».

Появляется окно подключения. В нем запрашивается логин и пароль. Задавайте сведения, предоставленные поставщиком интернет-услуг при оформлении договора. Поставьте маркер напротив предложения сохранения паролей. Начинайте подключаться.

Как и в рассмотренном выше варианте, перепроверьте получение IP-адреса. Оно должно осуществляться автоматом. Делается это через Пуск. Найдите «Сеть и подключения к Интернету». Из предложенных подпунктов выбирайте «Сетевые подключения». Найдите «Подключение по локальной сети», кликайте правой кнопочкой, чтобы попасть в Свойства. Здесь нужно выделить TCP/IPv4. Дальше снова требуется перейти в Свойства. Теперь проверяйте наличие отметки напротив предложения регистрировать IP-адрес автоматом.

Настройка мобильной техники на ОС Android

Если вам надо настраивать VPN на мобильной технике, воспользуйтесь приведенной ниже пошаговой инструкцией. Она позволит сформировать защищенный канал, соединяющий отдельные сети и предоставляющий к ним доступ для лиц, регулярно изменяющих свое местонахождение.

Важно! Чтобы настройка оказалась успешной, вам необходимо знать адрес сервера, к которому будете подключаться, логин и пароль.

Откройте на своем устройстве пункт меню «Настройки».

В графе «Беспроводная сеть» нажмите на подпункт «Еще», выберите пункт «VPN».

Отметьте пункт добавления VPN соединения. Он может так и называться или обозначаться как «+».

Перед вами откроется форма, где надо прописать настройки:

- «Имя сети» — любое наименование. Вы сами решаете, какое название присваивать новому VPN-соединению;

- «Тип» — «PPTP»;

- «Адрес» — адрес VPN-сервера;

- нажмите на кнопку «Сохранить».

Узнайте подробную инструкцию для настройки домашнего интернета в статье —

При первом запуске система запросит ваш логин и пароль. Чтобы в последующие разы не вводить их повторно, установите флажок напротив предложения запомнить пользовательские данные.

VPN соединение настроено и готово к использованию. Об этом вы узнаете благодаря соответствующему уведомлению. Нажав на появившийся значок, вы увидите подробную информацию по подключению.